Proof of Stake (PoS) o Proof of Participation è un protocollo di consenso creato per sostituire il noto Proof of Work, fornendo maggiore sicurezza e scalabilità alle reti che lo implementano.

La Proof of Stake, è uno dei due protocolli di consenso più utilizzati nella tecnologia blockchain. Il suo nome inglese è Proof of StakeL’obiettivo di questo algoritmo, come nel caso di PoW, è creare consenso tra tutti i soggetti che compongono la rete. Puoi rivedere le differenze e le somiglianze tra entrambi i protocolli in questo Confronto PoW vs PoS.

I nodi che estraggono in PoS vengono chiamati validatori. La decisione su quale nodo convalidare un blocco è del tutto casuale ma coloro che soddisfano una serie di criteri hanno maggiori probabilità rispetto ad altri. Tra questi criteri possiamo citare la quantità di valuta riservata e il tempo di partecipazione alla rete, ma se ne possono elencare anche altri. Una volta stabiliti, inizia il processo di selezione dei nodi in modo casuale; successivamente, terminato il processo di selezione, i nodi scelti potranno convalidare le transazioni o creare nuovi blocchi.

Questo rivela che Proof of Stake è un processo completamente diverso dal noto protocollo Proof of Work (PoW), in cui ciascuno dei suoi nodi esegue un arduo lavoro di calcolo per risolvere enigmi crittografici; ciò significa che PoW, a differenza di PoS, richiede grandi quantità d’energia e attrezzature specializzate per eseguire le sue operazioni, mentre per PoS questo non è necessario. In PoS il processo è molto più semplice ed efficiente dal punto di vista energetico. Questi sono i motivi per cui molti progetti blockchain sono attualmente interessati a questo nuovo protocollo.

La prima valuta ad aver utilizzato questo protocollo è stata Peercoin nel XNUMX. Poi sono comparsi altri progetti che utilizzano questo protocollo come NXT e Bitshares.

Perché è stata creata la Proof of Stake?

Il protocollo Proof of Stake è stato creato dal famoso sviluppatore Sunny King, nel XNUMX. Nel XNUMX King ha presentato formalmente il whitepaper di PPCoin, in cui chiarisce il funzionamento dell’algoritmo PoS. L’obiettivo era risolvere alcuni problemi ben noti del protocollo PoW. Tra questi spiccano i seguenti:

- Mancanza di scalabilità e velocità. Il processo di mining aggiunge un alto livello di latenza per poter approvare le transazioni e produrre nuovi blocchi. Con PoS questa situazione viene evitata. Nelle blockchain che utilizzano il protocollo PoS, le verifiche vengono eseguite da nodi con un’elevata holding di monete. In questo modo le verifiche avvengono velocemente, impattando positivamente sulla scalabilità e velocità della rete.

- L’elevato consumo energetico del processo mining. Il processo di mining in PoW richiede un’elevata potenza di calcolo. Una potenza che generalmente proviene da macchine con un elevato consumo d’elettricità. Ma PoS cambia radicalmente questa visione, trasformando il processo di mining in un processo partecipativo. Una partecipazione riflessa nella detenzione di monete o di tempo all’interno della rete.

- La decentramento <span style=”font-size: 12pt”><b>Portafoglio leggero.</b></span> Questo è un problema che oggigiorno colpisce fortemente le reti PoW; un fatto che sta diventando sempre più palpabile, soprattutto se osserviamo i grandi gruppi di mining. Una situazione che centralizza la rete nelle mani di pochi. PoS cerca di risolvere questo problema, diversificando e democratizzando l’accesso dei partecipanti ai diversi compiti della rete.

- Toglie l’interesse finanziario dal 51% degli attacchi. I attacchi del 51%, sono una delle paure parallele a le reti PoW. È sufficiente che un pool di mining dannoso abbia il 51% della potenza di calcolo della rete perchè avvenga un disastro; dunque, con quella capacità, il gruppo di mining può manipolare la blockchain a piacimento. Ma in un sistema PoS, questo è possibile solo se l’attaccante possiede il 51% di tutte le monete. Se l’attaccante effettua un tale attacco, il valore della moneta tende a diminuire, il che porta ad ingenti perdite economiche per l’attaccante. Questa situazione funge da deterrente per prevenire questi attacchi, pur mantenendo la sicurezza della rete.

Come funziona la Proof of Stake?

Il funzionamento del protocollo Proof of Stake è piuttosto particolare. Questo sistema cerca d’ incoraggiare i partecipanti ad avere sempre una certa quantità di monete. Il possesso di monete gli consente d’essere scelti dal processo di selezione casuale che viene effettuato per assegnare i compiti. Secondo questo schema, chi ha più riserve, ha maggior peso nella rete e maggiori possibilità di essere eletto. Una volta scelti, possono convalidare le transazioni e creare nuovi blocchi all’interno della rete, il che gli consente di ricevere guadagni e incentivi per il lavoro svolto.

Esempio di protocollo PoS

Il seguente esempio cerca di spiegare in modo più semplice il suo funzionamento:

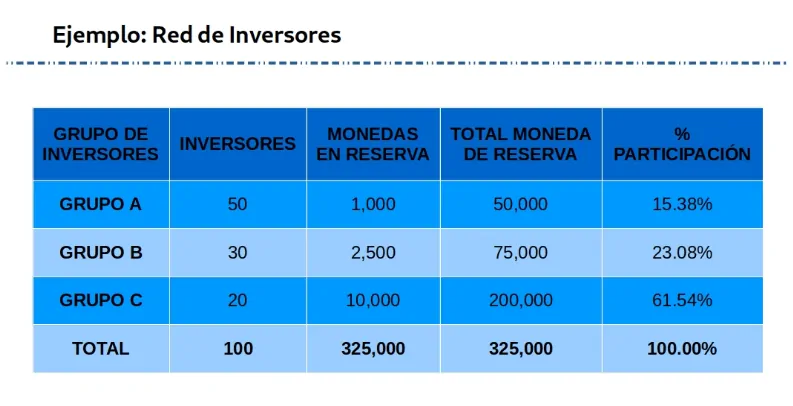

Immagina di far parte di una rete di 100 investitori. Da quella rete, un primo gruppo di 50 investitori possiede 1,000 monete ciascuno. In in altro gruppo di 30 investitori, ciascuno possiede 2,500 monete. Nell’ultimo gruppo di 20 investitori, possiedono 10,000 monete ciascuno. Nella tabella seguente, puoi vedere i dati di ciascuno dei gruppi menzionati e il loro peso di partecipazione alla rete.

In questo modo, si vede chiaramente che il Gruppo C, è quello che ha la maggiore partecipazione nella rete: un totale del XNUMX% e XNUMX monete per essere precisi. Ora è il momento di passare attraverso il processo di selezione casuale sul web, il che significa che è più probabile che vengano selezionati quelli del gruppo C; tuttavia non sono i soli a venire selezionati, partecipano anche membri dei Gruppi A e B. Questo viene fatto per democratizzare e decentralizzare la rete.

Una maggiore holding non garantisce la selezione come nodo, ma fornisce maggiori opportunità. In questo modo si cerca di far sì che tutti coloro all’interno della rete beneficino senza subire danni. Inoltre, qualsiasi investitore nei gruppi A e B può investire di più per aumentare il proprio livello di partecipazione. Una volta selezionati, gli investitori hanno la possibilità di portare a termine i compiti che sono autorizzati a svolgere. Gli investitori eseguono queste operazioni al fine di ricevere incentivi e profitti proporzionali alla loro partecipazione al sistema. Una volta terminato il round, il processo di selezione viene riavviato in modo che altri investitori possano partecipare.

Inoltre, i fondi utilizzati come holding non possono essere utilizzati e devono essere bloccati all’interno della blockchain, assicurando che i fondi siano sempre disponibili come garanzia del nodo di convalida. Va però segnalato che il nodo può comunque aggiungere nuovi fondi in qualsiasi momento, al fine di aumentare ulteriormente il suo livello di partecipazione.

Quanto sai, Cryptonuta?

Il sistema economico Proof of Stake è ingiusto nei confronti dei suoi partecipanti?

FALSO!

Molti definiscono il sistema economico PoS “ingiusto” e usano la frase: “PoS rende i ricchi più ricchi”. Ma, questo è erroneo. PoS consente a coloro che partecipano al suo sistema di mantenere la propria quota di ricchezza man mano che la rete cresce di numero. Smentisce quella frase e chiarisce che PoS sia un sistema abbastanza equo in termini di distribuzione della ricchezza all’interno della rete.

Funzionalità PoS

Il protocollo Proof of Stake (PoS) offre una grande varietà di potenti funzionalità, tra le quali possiamo citare:

- È una tecnologia più rispettosa dell’ambiente. Questo perché non hai bisogno di macchine potenti per le attività di mining, questo significa che il suo consumo d’energia è ridotto.

- Consente un migliore allineamento di obiettivi e incentivi tra i membri della rete, in questo modo, ciascuno di loro cerca di mantenere tale rete per un lungo periodo di tempo.

- Migliora il decentramento e democratizza l’accesso alla rete. Questo avviene affinché tutti possano partecipare alla rete, purché raggiungano la propria quota di partecipazione. Nelle reti PoS, i concetti di mining e di attrezzature che questo compito comporta non si applicano; questo per evitare che il potere si concentri in poche mani a causa del costo elevato della sua attività.

- La consegna dei premi è più proporzionale, grazie al sistema di selezione casuale all’interno della rete, che mira ad assegnare compiti a chi possiede monete: chi ne ha di più ha maggiori possibilità di essere scelto, di fare verifiche e di trarne profitto.

- La sicurezza della rete è molto più elevata. Questo grazie al fatto che risolve o ostacola alcuni schemi di attacco già noti, come l’attacco del 51%.

- Offre una maggiore scalabilità. Questa è sottolineata come una delle sue caratteristiche principali. La velocità e la scalabilità delle reti PoS superano di gran lunga le reti PoW; questo perché non esegue alcun lavoro di calcolo che richieda tempo. Di conseguenza, rende PoS perfetto per blockchain che vogliono essere utilizzate come sistemi di pagamento al dettaglio, dove è necessario verificare grandi quantità di transazioni al secondo.

- Esiste il rischio di perdere fondi a causa di attacchi dannosi. I sistemi PoS richiedono che il portafoglio dell’utente sia sempre aperto e connesso a Internet generando un problema di sicurezza che può consentire agli hacker di sfruttare le vulnerabilità per rubare fondi da tali portafogli. Un motivo in più per seguire criteri di sicurezza comuni quando si utilizza questo sistema.